Під час конфліктів і воєн захист і безпека конфіденційної інформації стають першорядними. Зі зростанням залежності від цифрових систем і постійною загрозою кібератак організації та уряди повинні приділяти першочергову увагу безпеці даних для підтримки операційної цілісності.

Jetico, провідний постачальник рішень для шифрування та захисту даних, пропонує цілий ряд передових інструментів, необхідних для захисту критично важливої інформації у воєнний час. У цій статті досліджується важливість рішень Jetico для забезпечення безпеки даних у таких критичних ситуаціях.

Про які рішення йде мова?

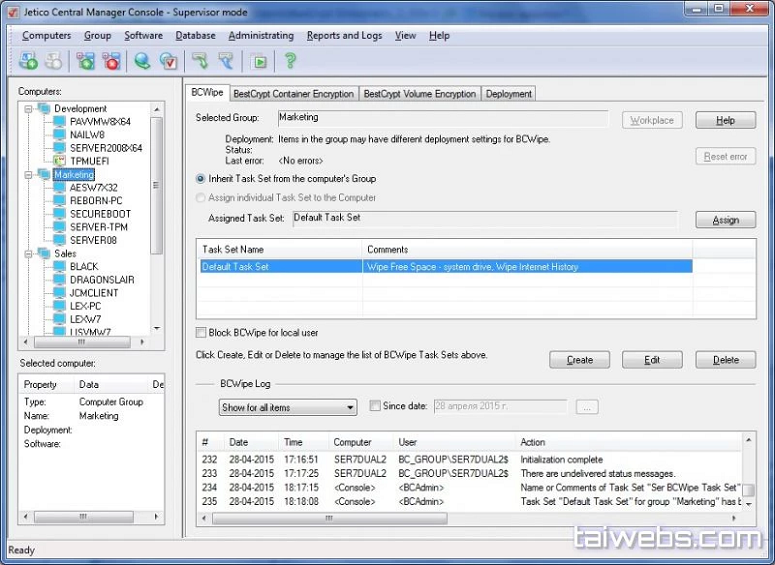

Jetico BCWipe — це програмне забезпечення для стирання даних, розроблене компанією Jetico Inc. Воно призначено для безпечного стирання конфіденційних даних із пристроїв зберігання даних, гарантуючи, що вони не можуть бути відновлені неавторизованими особами або інструментами відновлення даних. BCWipe надає передові алгоритми та функції стирання даних (такі як Gutmann і DoD), які виходять за рамки традиційних методів видалення файлів, що робить його надійним рішенням для безпечного стирання даних.

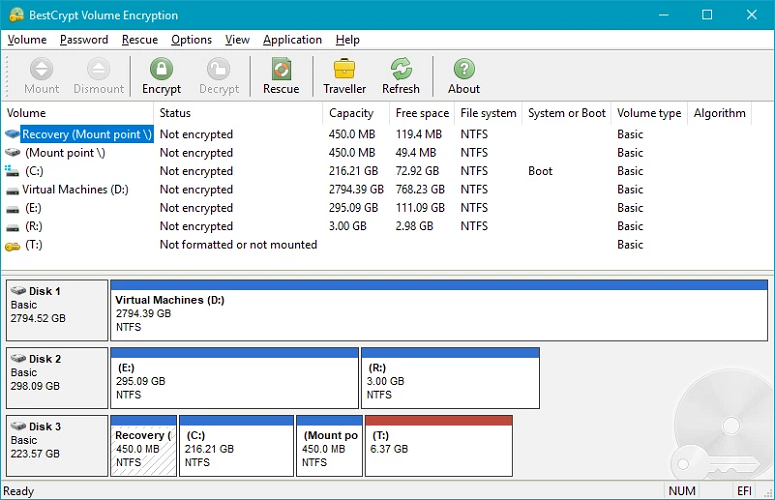

Jetico BestCrypt — це комплексне програмне забезпечення для безкомпромісного шифрування файлів та дисків, розроблене Jetico Inc. Він забезпечує надійне та безпечне шифрування для різних пристроїв зберігання даних, таких як жорсткі диски, знімні диски та файли віртуальних дисків. Jetico BestCrypt гарантує, що конфіденційні дані захищені від несанкціонованого доступу, витоку даних та крадіжки.

У воєнний час, коли супротивники активно намагаються використовувати вразливості, шифрування конфіденційної інформації має вирішальне значення. Рішення Jetico використовують провідні в галузі алгоритми, такі як AES (Advanced Encryption Standard), для захисту даних в стані спокою і передачі. Це гарантує, що навіть якщо дані потраплять не в ті руки, вони залишаться нечитабельними і непридатними для використання.

Який функціонал цих рішень може запропонувати Jetico?

Основні характеристики Jetico BCWipe:

- Безпечне стирання даних: BCWipe використовує передові алгоритми стирання даних, включаючи широко визнані стандарти Gutmann і DoD (Міністерство оборони). Ці алгоритми багаторазово перезаписують дані випадковими символами, ефективно усуваючи будь-які сліди вихідних даних. BCWipe гарантує, що стерті дані неможливо відновити, навіть за допомогою складних методів відновлення даних.

- Стирання вільного місця: На додаток до безпечного видалення певних файлів і папок, BCWipe також може стерти вільне місце на пристроях зберігання даних. Стирання вільного місця гарантує, що раніше видалені файли, які все ще можуть залишатися на диску, будуть повністю перезаписані, запобігаючи будь-якому потенційному відновленню. Ця функція допомагає підтримувати загальну цілісність пристрою зберігання даних.

- Інтеграція з провідником Windows: BCWipe легко інтегрується з провідником Windows, дозволяючи користувачам безпечно видаляти файли та папки безпосередньо з контекстного меню. Така зручна інтеграція дозволяє легко ініціювати безпечні операції стирання даних, не відкриваючи додаток BCWipe окремо.

- Настроювані схеми стирання: BCWipe надає настроювані схеми стирання, надаючи користувачам гнучкість у виборі рівня безпеки та ефективності для стирання даних. Користувачі можуть налаштувати кількість проходів та шаблонів, що використовуються для протирання, адаптуючи процес відповідно до конкретних вимог та стандартів відповідності.

- Планувальник та автоматизація: BCWipe пропонує функції планування та автоматизації, що дозволяє користувачам налаштовувати регулярні завдання стирання даних у певний час або проміжки часу. Це допомагає автоматизувати процес стирання даних, гарантуючи, що конфіденційна інформація регулярно та безпечно видаляється без ручного втручання.

- Підтримка різних пристроїв зберігання даних: BCWipe підтримує широкий спектр пристроїв зберігання даних, включаючи жорсткі диски, твердотільні накопичувачі (SSD), USB-накопичувачі та інші знімні носії. Його можна використовувати для безпечного стирання даних як з окремих файлів, так і з цілих пристроїв зберігання даних, що робить його придатним для різних потреб санітарії даних.

Основні характеристики Jetico BestCrypt:

- Надійне шифрування: Jetico BestCrypt використовує потужні алгоритми шифрування, включаючи AES (Advanced Encryption Standard) і Serpent, для шифрування цілих дисків або окремих файлів і папок. Ці алгоритми шифрування забезпечують високий рівень безпеки, що надзвичайно ускладнює неавторизованим користувачам розшифровку даних без ключа шифрування.

- Прозоре шифрування: BestCrypt забезпечує прозоре шифрування, дозволяючи користувачам легко отримувати доступ до зашифрованих даних без необхідності ручного дешифрування або повторного шифрування. Після того, як зашифрований диск змонтовано, він з’являється як звичайний диск у системі, і файли можна отримати та змінити як зазвичай.

- Автентифікація перед завантаженням: Jetico BestCrypt пропонує автентифікацію перед завантаженням, вимагаючи від користувачів автентифікації за допомогою пароля або інших методів автентифікації перед завантаженням операційної системи. Це гарантує, що навіть у разі крадіжки або фізичного доступу до системи зашифровані дані залишаються недоступними без правильних облікових даних автентифікації.

- Централізоване управління: видання BestCrypt Enterprise надає можливості централізованого управління, дозволяючи адміністраторам ефективно розгортати та керувати політиками шифрування на кількох кінцевих точках в організації. Це забезпечує узгоджені стандарти шифрування та спрощене адміністрування зашифрованих пристроїв.

- Підтримка віртуальних дисків: Jetico BestCrypt підтримує створення та управління віртуальними зашифрованими дисками, які зберігаються у вигляді файлів на фізичних пристроях зберігання. Ці віртуальні диски забезпечують додатковий рівень безпеки для конфіденційних даних і можуть бути змонтовані та доступні як звичайні диски, що дозволяє користувачам безпечно зберігати конфіденційну інформацію та керувати нею.

Що можна додати на завершення?

Під час конфліктів і воєн важливість безпеки даних важко переоцінити. Рішення Jetico відіграють вирішальну роль у забезпеченні захисту та цілісності конфіденційної інформації у воєнний час. Завдяки своїм передовим технологіям шифрування, безпечним каналам зв’язку та функціям відповідності, Jetico дає можливість організаціям та урядам підтримувати безперервність роботи, захищати секретні дані та захищатися від кіберзагроз. Використовуючи рішення Jeeco, організації можуть працювати впевнено, знаючи, що їх дані захищені, а їх критичні операції залишаються безкомпромісними перед лицем негараздів.

Jetico створила міцну репутацію надійного постачальника рішень для захисту даних. Прихильність Jetico захисту даних та задоволеності клієнтів заслужила довіру численних організацій у різних галузях. Конкурентам може не вистачати такого ж рівня галузевого досвіду та надійності, який пропонує Jetico.

Крім цих рішень, Jetico може запропонувати ще багато чого цікавого (як платна підписка, так і безкоштовні засоби). Аби впевнитись у якості рішень можете просто завантажити їх з сайту розробника. Також можна звернутися до дистриб’ютора — компанії Ідеалсофт, щоб придбати рішення чи отримати додаткову інформацію.

Долучайтесь!

Оставить коммент.